巧妙化するマルウェア、テレワーク環境の穴──セキュリティ専門家が解説する「これからの守り方」

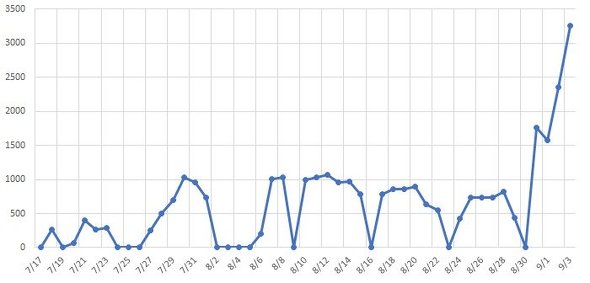

サイバー攻撃は年々増えており、NICTER観測レポート2020によれば、1IPアドレス当たりの年間総観測パケット数は前年比約1.5倍だったという。2020年に日本で起きたサイバー攻撃事件を振り返れば、口座振替機能を悪用した銀行口座からの不正引き出しや、顧客情報の大規模な流出事件などがあった。被害額が増加傾向にある中、最近のサイバー攻撃はどのように変化しているのだろうか。

「全体的に、マルウェアの被害が多かった1年でした。メールに添付したファイルを開かせて感染するマルウェアはずっと前からありましたが、感染させる手法がどんどん巧妙かつ高度になっていています」──そう語るのは、ソフトバンクのセキュリティエバンジェリスト、澤入俊和氏だ。

マルウェアの巧妙化が進む一方、テレワークに代表される新たな環境が広がる中、われわれはどのようにサイバー攻撃に備えるべきだろうか。澤入氏にそのヒントを尋ねた。

攻撃者にとっては「コストパフォーマンスのいい状況」

澤入氏によると、2020年に相談件数が多かったのが、メール経由で感染を広げ情報を盗み、他のマルウェアを感染させるプラットフォームとしても機能するウイルス「Emotet」だった。

巧妙化するマルウェアも目立った。一例が、単に感染先のシステムのデータを暗号化するだけでなく、個人情報・機密情報を盗み出し「これらをインターネット上で公開されたくなければ金銭を支払え」と二重の脅迫を行うランサムウェアの登場だ。「日本の大手企業が被害に遭ったこともあり、注目度は高かった」と澤入氏は振り返る。

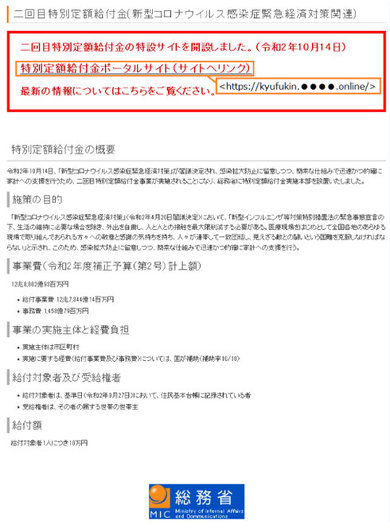

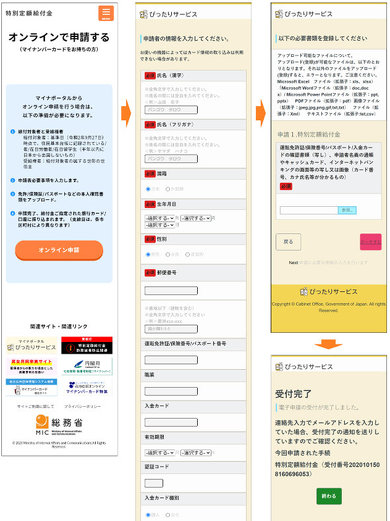

侵入の最初の一歩となるフィッシングメールも「世の中の人が興味を持つテーマに合わせて文面を作る」というこれまでの戦術を踏襲しつつ、文章の巧妙化、洗練化が進んでいる。

「2020年は新型コロナウイルスの流行に合わせ、マスクを配布するといった文面でユーザーをだますものが見受けられた」(同)。さらに、SMSを使ったフィッシングが増加していることも近年の特徴で、PCだけでなくモバイル経由で被害に遭うケースが増えてきているという。

澤入氏は現状について「攻撃者の視点からは、メールをばらまいてもそんなにコストはかからないため経済的なメリットが出やすく、コストパフォーマンスのいい状況になってしまっています」と警鐘を鳴らした。

もう一つ注意を払わなければならないのが、テレワーク環境のセキュリティ対策だ。新型コロナウイルス対策として多くの企業がテレワークを取り入れたが「こうした非常事態においては、セキュリティ対策の漏れが起こりやすくなります。非常事態だからといって攻撃の手が休まることはなく、むしろそこに便乗して攻撃してきます」と澤入氏は指摘する。

実際に、従業員がテレワーク環境で利用していたPCのセキュリティ対策が甘く、SNS経由でマルウェアを送り込まれ、システムへの侵害につながったケースも報道された。テレワーク環境を整えるために導入されたSSL VPN機器の脆弱性を狙った攻撃も横行した。

技術的対策とともに人への啓発も重要

こうした状況の中、私たちができる対策とは何だろうか。澤入氏は技術的な対策もさることながら、「ユーザーへの啓発が必要です」とした。

「送信元を偽装するなど巧妙になったとはいえ、心当たりのないメールが来たら冷静に考えて『おかしい、こんな請求が来るはずがない』と気付くことができるはずです。こういった次元で防げるフィッシングメールも一定数あるため、第一段階として啓蒙や啓発が重要です。ただ、いくらユーザーが注意を払ったとしても、100%防ぐことは困難。従って教育と同時に技術的な対策が必要です」(同)

キーワードは「自動化」と「対策範囲の見直し」

もちろん、多くの企業ではすでに一般的なメールセキュリティ製品は導入しているだろう。澤入氏は「ベースの対策を行った上で、それでもフィッシングメールやマルウェアがすり抜け、実行してしまった場合でも食い止めることができるよう、EDR(Endpoint Detection and Response)製品のように、それ以上の被害拡大を食い止められる対策まで用意しておくことが非常に重要です」と話した。

マルウェアを単に検知するだけでなく、拡散を食い止め、対応するところまで対策するに当たっては、「『特定の事態が発生したら自動的に遮断、隔離する』といった具合に自動化技術を駆使していくことが、今後の対策の鍵を握るでしょう」との見方を示す。

もう一つ考慮すべき要素として挙げられるのが、対策範囲の見直しだ。すでに国内外の子会社やパートナー企業、業務委託先を介して侵害を受ける被害も報告されている。ネットワークは別々にしているつもりでも、サーバなど部分的にリソースを共有しているケースがあるからだ。

「本社の正社員の端末だけにEDRを入れればいいというわけではありません。グループ会社や業務委託先、海外拠点も含めて監視の対象にしていかないと、そこを足掛かりに被害を受けてしまう恐れがあります」と澤入氏。コストを考えると全グループ、全関係者にまで監視を広げるのは難しい面もあるが、そこが攻撃者のつけ込むすきになり得ると指摘した。

「ゼロトラスト」に求められる自動化

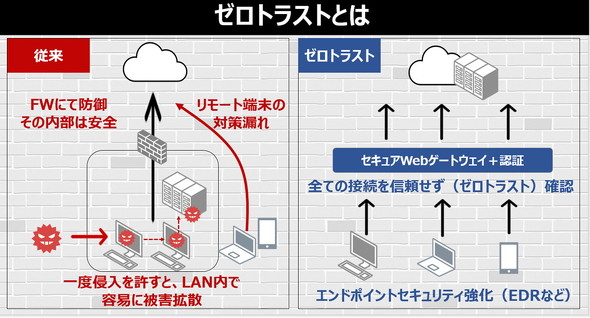

2020年に起こった大きな変化は、テレワークの広がりだろう。これに伴い、テレワーク環境におけるセキュリティ対策も喫緊の課題となっている。突貫的に導入したテレワーク環境を、恒常的なインフラとして見直すべき段階に来ている。

その中で注目されているキーワードが「ゼロトラスト」というセキュリティ概念だ。

ソフトバンクでは以前から、ゼロトラストの考え方に沿ってさまざまなセキュリティソリューションを提案してきた。ゼロトラストは、アクセスするユーザーが社内であろうと社外であろうと、どこにいても信頼性は「ゼロ」という前提からスタートする。認証やセキュリティ状態のチェックを継続的に行い、その結果に基づいて適切なアクセス制御を行うことでセキュリティを担保する考え方だ。

「ゼロトラストにはネットワークやエンドポイントといった複数のコンポーネントが必要となり監視対象が増えています。それらが出すログは、とんでもない量になっています。そうした中で、いかにこれらのログを効率的にかつ横断的に分析していくかがポイントになります。必然的に、SIEM(Security Information and Event Management)やSOAR(Security Orchestration, Automation and Response)といった自動化の技術が求められるでしょう」

Emotetをはじめとするマルウェア対策の観点からも、自動化は必須だという。「人間がログを見てノイズを消し、『これはまずい』と判断して遮断のためのコマンドを打って……とやっていると、どれだけ迅速に処理しても30分、1時間といった時間がかかってしまいます。これを自動化することによって、封じ込めまでの時間を数分単位に短縮できます。これも自動化が求められる要因の一つです」

これまで多くの日本企業は過検知、誤検知による業務への影響を嫌い、自動化を避けがちだった。しかし、アラート対応に時間をかけている間に被害が広がるリスクは高まっている。サイバー攻撃の巧妙化を考えると、「もはや自動化しなければ対処できないレベルになりつつある」と判断し、自動化に理解を示す企業も増えつつあるという。

ソフトバンクでもこうしたニーズを踏まえ、マネージドセキュリティサービス(MSS)に自動化を積極的に取り入れている。「分析や対処の一部に自動化技術を駆使し、アナリストが深い分析に専念できるようにしています。適切に自動化を活用していくことが、全てのお客さまに対して有効な手段だと考えています」

広い意味でのサプライチェーンを考えたセキュリティ対策を

2021年以降のセキュリティ対策の在り方として「人に対する啓発」と「自動化」「対策範囲の見直し」を掲げた澤入氏。さらに対策範囲については、サプライチェーンを広く見渡してセキュリティを考え直すことも重要と指摘する。

これまでは往々にして「セキュリティはパートナーさんに任せているから大丈夫、クラウド側に任せているから大丈夫」と考えたり、「自社システムは対策ができているから大丈夫」で済ませてしまったりする企業が多かった。

しかし、さまざまなシステムが連携し合い、エコシステムを形成しつつある今、その考え方は通用しなくなりつつある。「自分たちが使っているサービスについてユーザー側が把握し、責任を担う必要があるでしょう。他社とシステム連携をする際には、自社のサービスや自分たちで運用しきれる範囲だけを守っていればいいという考え方を変え、広い意味でのサプライチェーンの中でのセキュリティ対策が必要になります」と澤入氏。

より広い視点に立って、さまざまなパートナーと協力しながらセキュリティ対策を進めていくことが、これからの時代に不可欠だとした。

Copyright © ITmedia, Inc. All Rights Reserved.

提供:ソフトバンク株式会社

アイティメディア営業企画/制作:ITmedia NEWS編集部/掲載内容有効期限:2021年3月25日

Emotet に感染し、メール送信に悪用される可能性のある .jp アドレスの推移(出典元:

Emotet に感染し、メール送信に悪用される可能性のある .jp アドレスの推移(出典元: ソフトバンク セキュリティエバンジェリスト澤入俊和氏

ソフトバンク セキュリティエバンジェリスト澤入俊和氏 文章の巧妙化、洗練化が進むフィッシングメール(出典元:

文章の巧妙化、洗練化が進むフィッシングメール(出典元: メール内のリンクに飛ぶと、このようなフローで個人情報の入力を求められる(出典元:

メール内のリンクに飛ぶと、このようなフローで個人情報の入力を求められる(出典元: 全ての接続を「信頼しない」前提に立つ「ゼロトラスト」

全ての接続を「信頼しない」前提に立つ「ゼロトラスト」